中国企业报集团主管主办

中国企业信息交流平台

综述:“银狐”病毒严重威胁企事业单位信息安全,锐捷网络与安全深度融合,推出网安融合解决方案。其安全产品(含Z系列防火墙、EG-E系列网关等)凭借本地多源情报库、天幕实验室创新推出的20000条IPS规则库,构建全闭环防护抵御银狐病毒。

“银狐”木马病毒(又称“游蛇”或“谷堕大盗”)最早于2020年左右出现,但近两年活跃度显著攀升,已成为当前最“卷”的病毒之一。该木马在不到一年内快速迭代多个版本,持续升级攻击手法、组件部署方式及样本投递手段,并采用“白加黑”(利用合法软件加载恶意DLL)、加密Payload、内存加载等免杀技术对抗安全软件检测,使其更难被查杀,这也是其再度“翻红”的关键原因。

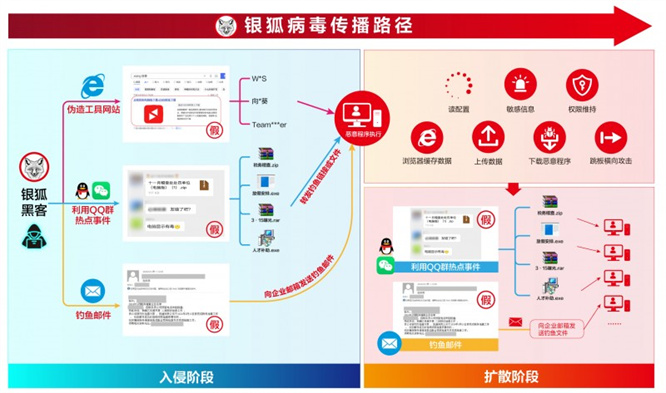

“银狐”主要针对企事业单位的管理和财务人员,通过微信、QQ、钓鱼邮件及伪造网站等渠道实施攻击,尤其瞄准政府、高校及企业的财务部门。其利用进程注入、无文件攻击、签名伪造等高隐蔽性技术绕过防护,远程控制受害者计算机以窃取敏感数据和财务信息,对国内企事业单位及个人的信息安全构成严重威胁。

一、“银狐”病毒如何利用社交工程实现APT攻击?

银狐病毒以社会工程学为核心,通过水坑攻击方式伪造常用网站、伪造邮件、伪造文件等方式,将带有病毒的文件投递到终端用户,诱使用户点击或访问网站,将病毒文件下载至终端电脑,并将病毒文件运行。入侵成功后,病毒文件会潜伏下来,黑客通过控制中毒主机,持续收集用户的工作/生活习惯、掌握IM工具或邮箱的使用权限等,伪造与工作或生活高度相关的文件,然后再继续通过邮件或微信群进行鱼叉攻击其他收件人或群内人员,点击/运行伪造的带毒文件,完成病毒的扩散行为。

“银狐”病毒入侵传播方式

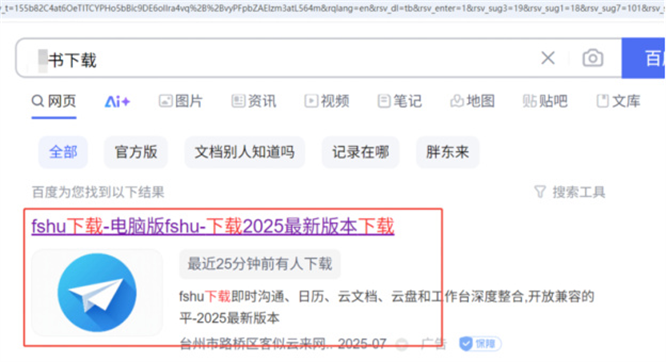

1、水坑攻击的精髓在于“守株待兔”:攻击者先锁定某类人群必然经过的网络“路口”(行业门户、工具官网、内网下载站等),暗中篡改或仿冒这些可信站点,把木马植入看似合法的软件安装包(如 WPS、向日葵、TeamViewer)。当目标群体基于职业习惯或业务需求主动下载时,便瞬间完成无差别感染。

2、鱼叉攻击更像是一场精心策划的“狙击”:攻击者先对目标个体(高管、财务、研发等)进行深度情报挖掘,再量身打造诱饵——一封看似来自老板或合作方的紧急邮件、一份带公司 Logo 的“合同”附件。只要目标在定制话术与真实细节的诱导下点开链接,恶意代码即刻精准落地,实现定向控制。常见以下几种形式:

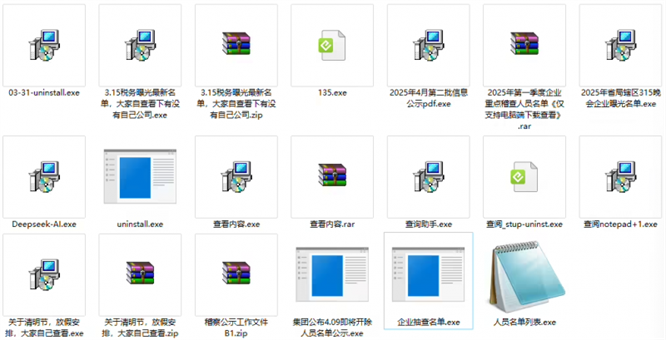

利用QQ群热点事件诱导下载

利用热点事件(如“税务稽查”“所得税汇算清缴”“放假安排”“3·15曝光”)制作文件名(如“2025第一季度企业所得税申报通知.exe”),图标仿冒压缩包(ZIP/RAR)或安装程序(MSI)

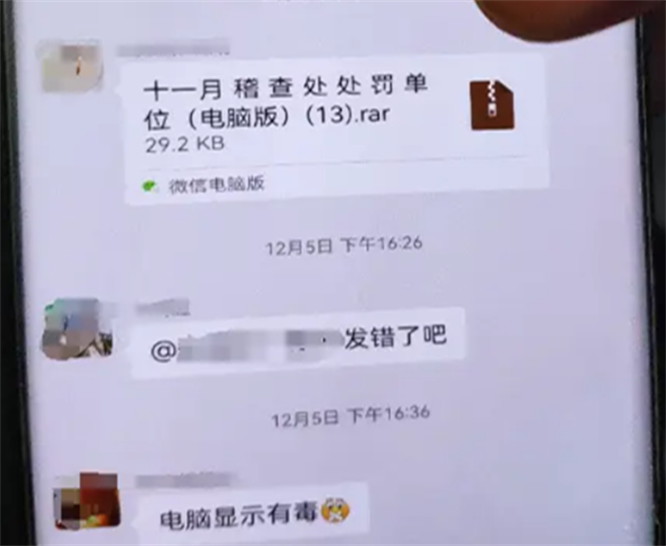

通过微信群、QQ群转发钓鱼链接或文件,利用工作群信任链扩散,攻击后迅速退群隐匿踪迹。

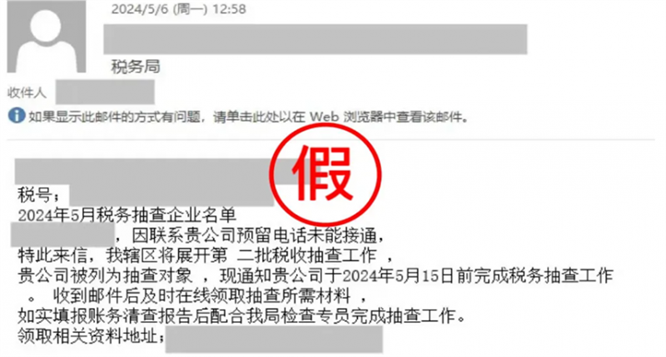

利用邮件与文档钓鱼

邮件与文档钓鱼:向企业邮箱发送伪造的“税务稽查通知”,附件含恶意链接或嵌入木马的Excel/PDF文件。

近期出现的新型变种“银狐”病毒特点

1)隐蔽性强化:

恶意软件采用带密码的压缩包(如“违规-记录(1).rar”)进行传播,通过钓鱼信息提供解压密码以绕过社交平台安全扫描

恶意程序通过释放白文件(如带签名的smigpu.exe)加载恶意DLL(libsmi.dll),通过内存解密执行Shellcode,避免磁盘留痕;使用非PE文件隐写恶意代码等方式隐藏恶意程序运行,绕过终端杀毒软件的文件扫描机制,使杀毒软件检测失效;

恶意程序与C2服务器回连通道每日更新,自动失效,传统边界防护设备的防御规则难以及时更新,增加分析难度

2)防御规避技术升级:

多样化的恶意程序加白利用技术,导致杀毒软件放行合法签名进程,恶意载荷借机执行,造成“信任背刺”

DLL劫持:伪造系统DLL(如libxml2.dll)劫持迅雷等合法程序,绕过应用白名单。

.NET劫持:篡改AppDomainManager配置,加载恶意程序集(如ureboot.Commands.exe)。

合法远控软件武器化:劫持企业管理软件(如IP-Guard、固信管控)的远程控制模块作C2通道,流量伪装为正常管理操作。

新型持久化与无痕启动,恶意程序持久化机制与系统组件绑定,常规清理后仍可复活

通过文件关联+虚拟设备映射+PendingFileRenameOperations机制绕过安全软件监控,实现无痕启动。

注册系统服务(如UserDataSvc_[随机字符])或利用UserInitMprLogonScript实现开机自启。

3)主动对抗与多阶段攻击链能力提升,通过关闭杀软、局域网内病毒扩散等方式提高对抗能力以及扩散传染能力,最终实现信息窃密、挖矿及信息诈骗等目的。该恶意软件可长期潜伏(≥2周),导致可能导致企业电费激增、数据泄露及相关法律风险。

银狐木马凭借精准社会工程学伪装(财税诱饵)、动态对抗技术(日更样本、无文件攻击)及多阶段危害链(窃密→挖矿→诈骗),持续威胁用户上网安全。

二、终端用户如何防“银狐”?

阻断传播途径

对普通人来说,最简单的办法是“先问再点”:凡是带密码的压缩包、文件名里带“税务”“补贴”的exe,一律先打电话核实。真实公文都有编号,官网可查;真的同事也会接电话确认。另外,Windows自带的Defender、火绒、360安全卫士这类免费工具,把实时防护和勒索软件防护都打开,就能挡住大部分变种银狐病毒。

系统加固(降低被控风险)

为了降低系统被控风险,建议进行以下加固操作:首先关闭高危系统入口,通过Win+R运行gpedit.msc,在计算机配置→管理模板→Windows组件→自动播放策略→关闭自动播放,启用(所有驱动器);同时右键点击.js/.vbs文件,将打开方式修改为"记事本"以限制脚本执行。其次实施关键权限管控,运行services.msc停止并禁用Remote Registry(远程注册表)和Task Scheduler(计划任务)等非必要服务;日常使用标准用户账户(非Administrator),仅在安装软件时临时提权以限制管理员权限。

实时监测与应急响应

如果发现系统被感染,客户可采取以下应急处理措施:1)手动监测:通过任务管理器检查异常进程(如smigpu.exe、libsmi.dll)、观察异常高CPU/内存占用(可能为挖矿),并在服务管理中排查可疑服务(如UserDataSvc_****)。2)应急响应:立即断网(拔网线或关闭Wi-Fi)以阻断C2通信,终止恶意进程,并清除持久化项(如注册表启动项、计划任务)。3)彻底清理:若无法完全清除,建议备份关键数据后格式化重装系统,并修改所有相关账号密码,以防进一步泄露。

三、“银狐”病毒攻击手段升级,传统防火墙面临严峻挑战

对于个人用户来说,可通过基础防护手段来达到提升银狐病毒入侵的阶段,但对于企事业单位财物安全来说,选择防火墙抵御病毒是常见的手段。随着银狐病毒的攻击手段升级,传统防火墙往往难以有效防御。

首先在入侵阶段,银狐会采用水坑+鱼叉两种方式混合进攻:

1. 水坑攻击:黑客仿冒正规网站,并通过广告推广使其置顶,诱导用户访问。由于传统防火墙无法动态识别恶意域名(黑URL、黑IP),用户可能误点仿冒网站而中毒。

2. 鱼叉攻击:黑客结合热点事件,通过邮件或微信发送带毒链接,诱骗用户点击。由于黑域名变化快、数量多,传统防火墙依赖人工收集和手动加黑名单,难以跟上其更新速度。黑客通过邮件或微信投递恶意文件,而传统防火墙的静态检测能力较弱,无法精准识别新型或变种病毒文件,导致用户设备被感染。

在攻击扩散阶段,黑客会与已入侵的主机建立长期的加密通信信道,以维持远程控制。“银狐”病毒通过多次变种,采用高级加密算法传输数据,使木马通信具备极强的隐蔽性和抗篡改性,传统防火墙难以检测此类加密流量,导致无法有效识别内网中的受感染主机。

此外,传统防火墙通常未与网络设备深度联动,仅能基于IP地址进行溯源。然而,在常规DHCP动态分配IP的环境中,终端地址可能频繁变更,使得精准定位失陷主机变得极为困难,进一步增加了安全防护和事件响应的挑战。

四、锐捷Z系列防火墙多维防护,让“毒不过墙”

锐捷Z系列/CF系列防火墙基于本地多源威胁情报、20000条高性能IPS规则库及千万级病毒库,在银狐病毒入侵和扩散阶段实现深度检测与精准拦截,确保病毒"进不来、动不了"。结合与交换机、身份认证联动的网安融合方案,可快速溯源攻击源头,精准定位到人、到端,并支持一键阻断,为企业构建"检测-拦截-溯源-处置"的全闭环安全防护体系。

1、本地多源威胁情报,杜绝病毒回连外溢

锐捷网络联合腾讯、安恒将威胁情报库本地化部署于防火墙,在银狐病毒入侵阶段,实现“识别即阻断”,无首包放行,杜绝攻击逃逸,并对入站攻击与出站回连进行双向拦截:无论是黑客初始渗透还是终端中毒后的回连、数据外传,均可实时精准阻断。本地威胁情报库保持百万级黑域名、黑 IP等情报日更新,按远控木马、窃密木马、勒索软件等 19 大类标记,为管理员提供时效、相关、准确的攻防研判依据,全面升级传统特征库防护。

2、天幕实验室:AI驱动IPS革新20000+规则库精准狙击高级威胁

锐捷网络安全天幕安全实验室持续突破技术边界,聚焦 Botnet、僵木蠕、APT、勒索、挖矿、WEB 与系统漏洞等前沿威胁研究,率先引入AI大模型辅助IPS特征库生成;已独立开发 20000条高质量IPS特征,覆盖 90+ 攻击类别,精准锁定挖矿、勒索等热门手段,并按周持续增量更新,实现“秒级”识别新型威胁,检测效率与准确率双重跃升,真正做到风险零外溢、通报零新增。

3、网络+安全融合,中毒终端秒切断,一键溯源处置更安全

锐捷防火墙通过与交换机、身份认证系统等网络设备的深度协同,在银狐病毒经过的第一时间自动关联 MAC、IP、用户身份与终端位置,后台实时呈现“谁中了毒、在哪台设备”。运维人员无需跨系统排查,即可在防火墙界面一键将黑 IP 或问题主机加入动态封锁列表,瞬时切断横向传播路径,把病毒扩散范围锁定在单台终端,实现源头清零、风险不蔓延。

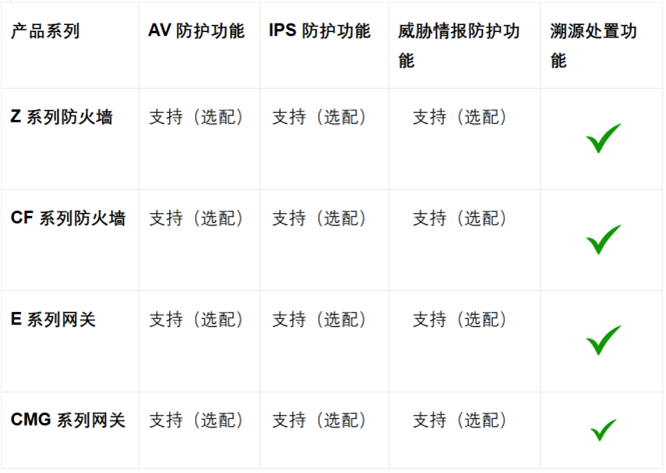

五、锐捷安全“斩狐”产品清单

六、“斩杀银狐” ,锐捷安全在行动

锐捷Z系列/CF系列防火墙、EG-E/CMG系列网关产品通过多源威胁情报、AI驱动的IPS检测库及网络+安全融合方案,构建了从“入口拦截”到“扩散封杀”的全闭环防护体系,真正实现“毒不过墙、患不留踪”。

即日起,锐捷安全针对Z系列/CF系列防火墙、EG-E/CMG系列网关产品的老用户开放专属测试授权,授权包内含行业+性能满配+全特征库(IPS/APP/AV/URL/TI)+SSLVPN满配,扫码即可获取31天免费试用。助您高效抵御“银狐”木马等高级威胁!立即申请,体验企业级安全防护!

相关稿件